Installer Windows 7

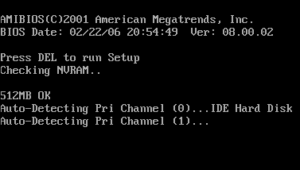

1.Arrêtez votre ordinateur. 2.Insérez le disque de Windows 7 dans votre lecteur. 3.Démarrez votre ordinateur. Durant la séquence d’amorçage, appuyez sur la touche d’accès au BIOS, généralement Suppr, parfois F1 ou F2 selon les marques. 4.Repérez la section relative à la séquence de démarrage, Hard Disk boot priority dans la rubrique Advanced BIOS Features ou Boot par exemple. 5.A l’aide des […]

Read More