Ne mélange pas le boulot et la maison en informatique. La séparation des usages, par Thierry.

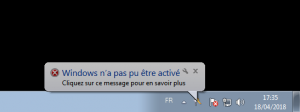

Le BYOD, pour Bring Your Own Device, est le fait d’apporter et utiliser son équipement personnel au travail. L’utilisation de votre ordinateur portable et/ou SmartPhone personnels au travail pour remplir des tâches propres à votre Entreprise est une très mauvaise habitude du point de vue de la Sécurité. Cette pratique peut mettre en danger votre avenir […]

Read More