Les meilleurs sites pour télécharger des albums MP3 / FLAC gratuitement

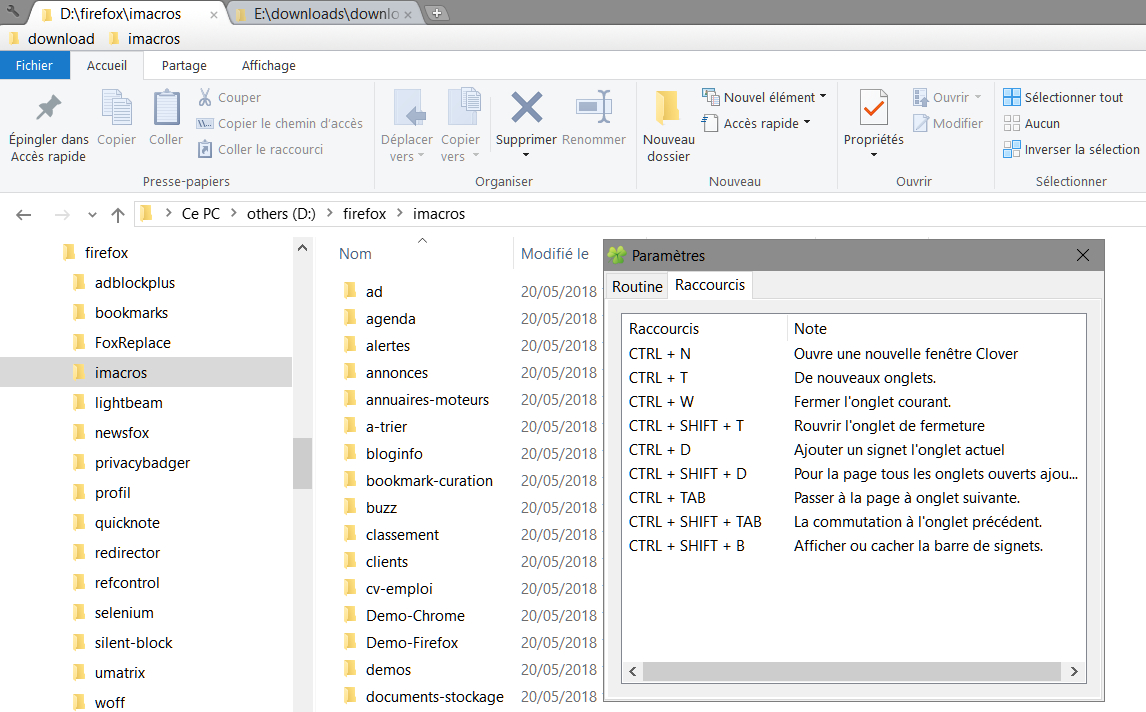

Voici une liste des meilleurs sites pour télécharger gratuitement des MP3 / FLAC que cela soit en Torrent (P2P) ou en Téléchargement Direct (DDL) selon vos préférences de téléchargement. A la fin une petite astuce pour vous aidez dans vos téléchargements → Lire la suite

Read More